الجرائم السيبرانية والجرائم المرتبطة بها:

يجدر القول بأنه لا يوجد تعريف مقبولا عالميًا للجريمة السيبرانية. ومع ذلك، فإن التعريف التالي يتضمن عناصر مشتركة في التعريفات الحاليةللجرائم الإلكترونية. فالجريمة الإلكترونية هي فعل ينتهك القانون، والذي يُرتكب باستخدام تكنولوجيا المعلومات والاتصالات (ICT) لاستهداف الشبكات والأنظمة والبيانات والمواقع الإلكترونية و/أو التكنولوجيا أو تسهيل ارتكاب جريمة (على سبيل المثال، غودمان وبرانار، 2002؛ وال، 2007؛ ويلسون، 2008؛ الاتحاد الدولي للاتصالات، 2012؛ماراس، 2014؛ ماراس، 2016). تختلف الجرائم الإلكترونية عن الجريمة التقليدية من حيث أنها "لا تعرف حدودًا مادية أو جغرافية" ويمكن تنفيذها بجهد أقل وسهولة أكبر وبسرعة أكبر من الجريمة التقليدية

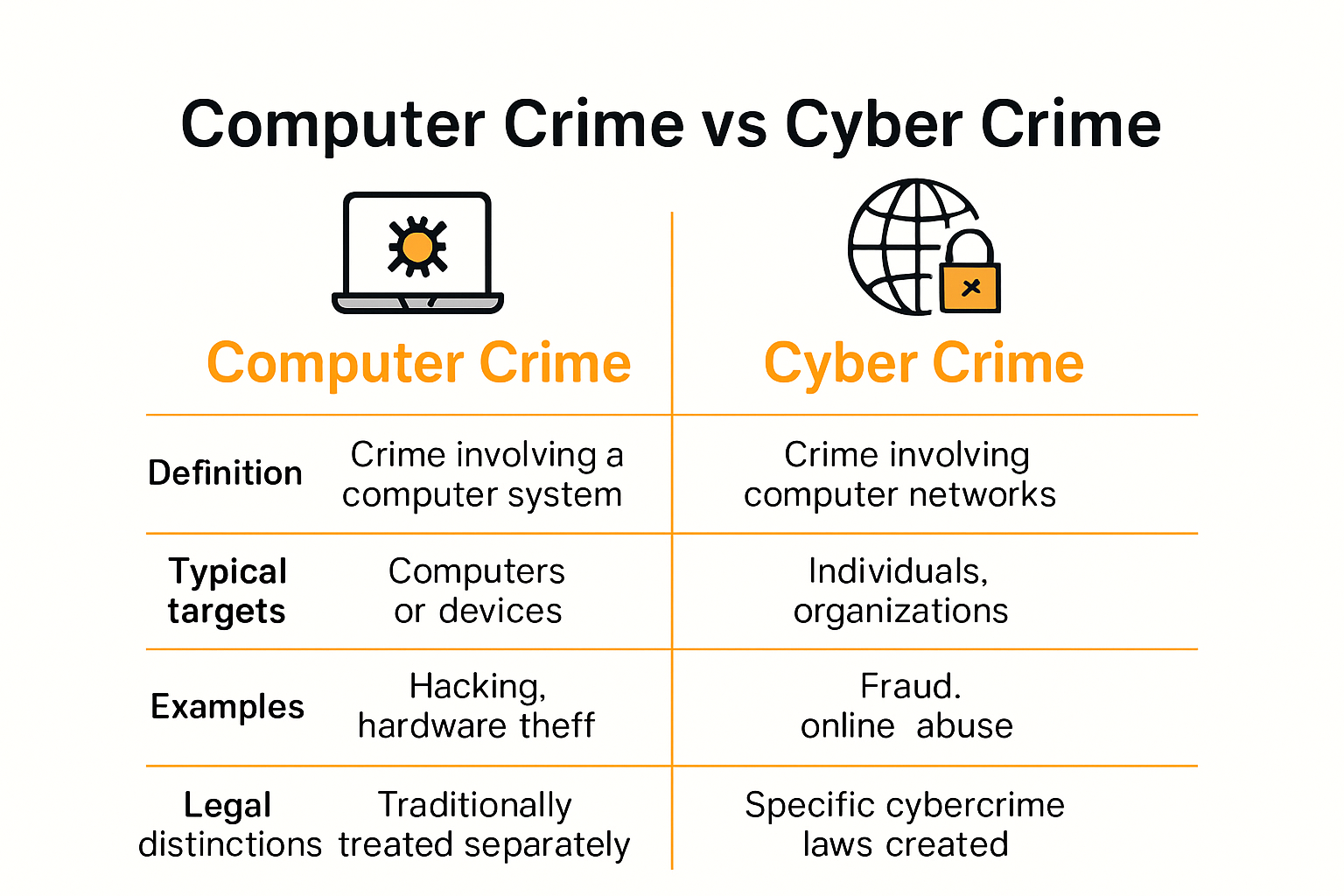

ويفرّق اليوروبول (2018) بين الجرائم الإلكترونية والجرائم التي تعتمد على الإنترنت (أي "أي جريمة لا يمكن ارتكابها إلا باستخدام أجهزة الحاسوب أو شبكات الحاسوب أو غيرها من أشكال تكنولوجيا اتصالات المعلومات؛" ماكجوير وداولينج، 2013، ص 4؛ اليوروبول، 2018 ص 15) والجرائم الإلكترونية (أي الجرائم التقليدية التي تسهلها الإنترنت والتقنيات الرقمية). والفرق الرئيسي بين هذه الفئات من الجرائم الإلكترونية هو دور تكنولوجيا المعلومات والاتصالات في الجريمة - سواء كانت هدف الجريمة أو جزءًا من طريقة العمل (modus operandi) للجاني (مكتب الأمم المتحدة المعني بالمخدرات والجريمة، 2013، ص. 15). وعندما تكون تكنولوجيا المعلومات والاتصالات هدفًا للجريمة، فإن هذه الجريمة الإلكترونية تؤثر سلبًا على سرية وسلامة و/أو توافر بيانات أو أنظمة الحاسوب (مكتب الأمم المتحدة المعني بالمخدرات والجريمة، 2013). كما تشكل السرية والنزاهة والتوافر ما يُعرف باسم "CIA Triad" (روز، 2014): ببساطة، يجب أن تظل المعلومات الخاصة خاصة، ولا يجب تغييرها دون إذن من المالك، ويجب أن تكون البيانات والخدمات والأنظمة في متناول المالك في جميع الأوقات. وعندما تكون تكنولوجيا المعلومات والاتصالات جزءًا من "M.O."، فإن الجريمة الإلكترونية تنطوي على جريمة تقليدية (مثل الاحتيال والسرقة) يتم تسهيلها بطريقة ما عن طريق الإنترنت والتقنيات الرقمية. كما يتم استكشاف هذه الفئات وأنواع الجرائم الإلكترونية التي تندرج تحتها بمزيد من التفصيل في الوحدة التعليمية الثانية للجرائم الإلكترونية حول الأنماط العامة للجرائم الإلكترونية

.

.